Les comptes-rendus de chaque semaine

Les Reseaux virtuels privés

29/01/2014 13:18LES RESEAUX VIRTUELS PRIVES

Le Vpn (réseau virtuel privé) fonctionne sur protocole appelé protocole de tunneling. Grace à ce protocole on peut faire circuler les informations d'une entreprise de façon cryptée d'un bout à l'autre du tunnel. Même à distance, les utilisateurs ont l'impression de se connecter directement sur le réseau de leur entreprise. Généralement l'algorithme de cryptage utilisé est le RSAè du nom de ses trois créateurs (Ron+Shamir+Adleman). Avec une clé privée de 128 bits (Au-dessus ce serait illégal, car très difficile à trouver).

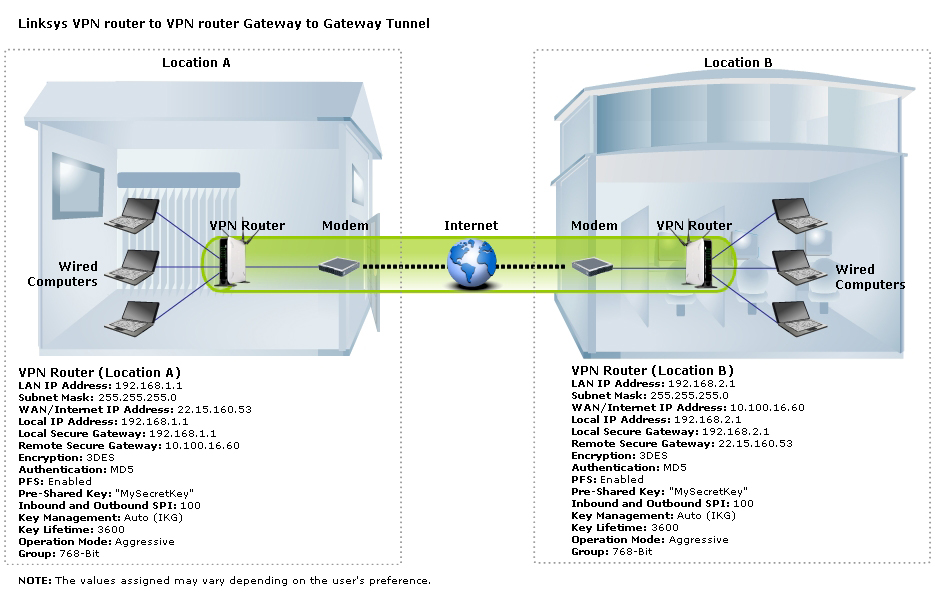

Le tunneling consiste à construire un chemin virtuel après avoir identifié l'émetteur et le destinataire. Par la suite, la source chiffre les données et les achemine en empruntant Ce chemin virtuel. Pour assurer un accès aisé et peu coûteux aux intranets ou aux extranets d'entreprise, les réseaux privés virtuels d'accès simulent un réseau privé, alors qu'ils utilisent en réalité une infrastructure d'accès partagée, comme Internet. Les données à transmettre peuvent être prises en charge par un protocole différent d’IP. Dans Ce cas, le protocole de tunneling encapsule les données en ajoutant un en-tête. Le tunneling est l'ensemble des processus d'encapsulation, de transmission et de dés encapsulation.

Le Vpn d'accès est utilisé pour permettre à des utilisateurs itinérants d'accéder au réseau privé. L'utilisateur se sert d'une connexion Internet pour établir la connexion Vpn. Il existe deux cas:

- L'utilisateur demande au fournisseur d'accès de lui établir une connexion cryptée vers le serveur distant : il communique avec le Nas (Network Access Server) du fournisseur d'accès et c'est le Nas qui établit la connexion cryptée.

L'utilisateur possède son propre logiciel client pour le Vpn auquel cas il établit directement la communication de manière cryptée vers le réseau de l'entreprise.

L'utilisateur possède son propre logiciel client pour le Vpn auquel cas il établit directement la communication de manière cryptée vers le réseau de l'entreprise.

—————